Jugando un poco con Magento me topé con la siguiente notificación.

Al ir a ver el mensaje nos encontramos un detalle con poca información técnica.

Básicamente, es una vulnerabilidad que está presente en todas las versiones desde 1.4.0.0 hasta la 1.7.0.2 (en 1.8.x ya está solucionado).

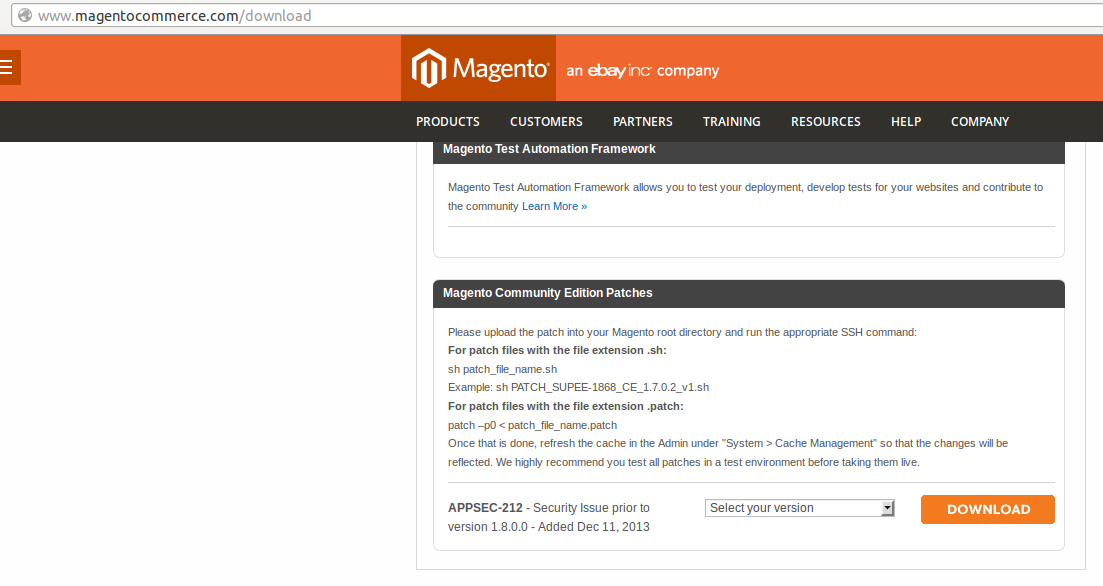

La forma de acceder a la corrección de seguridad, es a través del centro de descargas, al final de todas las opciones.

Ahí deberemos indicar para qué versión queremos el parche y luego nos descargará un archivo .sh para ser ejecutado en nuestros servidores.

La corrección impacta sobre Mage_Cms_Helper_Wysiwyg_Images, modificando cómo maneja la obtención del directorio actual.

Todavía no estoy seguro si me perdí del aviso por estar distraído o porque, efectivamente, no tuvo mucha difusión.

Comienza la actualización en miles de tiendas en 3… 2… 1…